Kyberturvallisuus – näin otat sen haltuun organisaatiossasi

Kyberturvallisuusuhista, kuten kalasteluviesteistä, palvelunestohyökkäyksistä, kiristyshaittaohjelmista ja tietovuodoista on tullut arkipäivää. Tämä haastaa organisaatiot kehittämään kyberturvallisuuskyvykkyyttään.

Kyberturvallisuutta tulisi johtaa hallitusti. Valittujen toimien on tuettava organisaation perustehtävää ja strategian mukaisten tavoitteiden saavuttamista. Keskeistä työn aloittamisessa on johdon sitoutuminen ja riittävä resursointi, lopputuloksena kyberturvallisuuden olisi toteuduttava organisaation kaikilla tasoilla. Me Arterilla voimme auttaa tarjoamalla asiantuntijamme perehdyttämään tietoturvallisuuden hallintamallin rakentamiseen ARC-ohjelmistomme avulla.

Tutkimus kertoo, että yritysten agendalla on kyberturvallisuusstrategian päivittäminen 2021

PwC:n Global Digital Trust Insights 2021: Cybersecurity comes of age -selvityksen mukaan yritys- ja teknologiajohtajista 96 % aikoo muuttaa yrityksensä kyberturvallisuusstrategiaa COVID-19-pandemian vuoksi. Raportin kyselyyn vastasi reilu 3000 yritys- ja teknologiajohtajaa eri puolilta maailmaa.

Kyselyn vastauksissa korostui viisi teemaa:

- kyberstrategian päivittäminen,

- kybertiimien valmisteleminen tulevaisuuden varalle,

- kyberbudjettien hyödyntäminen parhaalla mahdollisella tavalla,

- panostaminen kyberhyökkäysten vastaiseen taisteluun

- ja resilienssin eli kesto- ja palautumiskyvyn kehittäminen.

Kyberturvallisuus osana kokonaisturvallisuutta

Kyberturvallisuus on osa kokonaisturvallisuutta. Kyberturvallisuus käsittää tietoturvallisuuden ja jatkuvuuden hallinnan sekä varautumisen.

Tietoturvallisuus on viime kädessä tiedon luottamuksellisuuden, eheyden ja saatavuuden varmistamista eri keinoin. Se on laajempi käsite kuin luonnollisten henkilöiden henkilötietojen tietosuoja GDPR.

Jatkuvuuden hallinnalla varmistetaan organisaation ydintoimintojen jatkuminen eri olosuhteissa. Se käsittää niin toiminnan jatkuvuutta uhkaavien tapahtumien ja häiriöiden mahdollisuuden vähentämisen kuin valmistautumisen häiriöiden korjaamiseen ja niistä palautumiseen.

Organisaation kyberturvallisuuskyvykkyys muodostuu käytössä olevista järjestelmistä, organisaatiokulttuurista, henkilöstön tietoisuudesta ja viime kädessä käyttäytymisestä oleellisissa tilanteissa.

Tarkoituksenmukaista käyttäytymistä on esimerkiksi olla klikkaamatta kalastelulinkkiä ja olla antamatta kirjautumistunnuksia kalastelijalle.

Kyberturvallisuutta varmistetaan riittävillä tietoteknisillä turvallisuusratkaisuilla, prosessien ja toimintatapojen kehittämisellä sekä koulutuksella ja viestinnällä.

Kyberturvallisuutta voidaan johtaa kyberturvallisuuden hallintajärjestelmällä, joka koostuu politiikoista, prosesseista, menettelyistä, organisaatiorakenteista sekä ohjelmisto- ja laitteistotoiminnoista.

Kyberturvallisuuden kehittämiseen on syytä valita riskienhallintaan perustuva lähestymistapa

Sen sijaan, että digitaalisia riskejä käsiteltäisiin teknisenä ongelmana, joka edellyttää teknisiä ratkaisuja, niihin tulisi suhtautua taloudellisina riskeinä ja niiden tulisi näin ollen sisältyä olennaisena osana organisaation yleisiin riskienhallinnan ja päätöksenteon prosesseihin.

Täydellistä tieto- tai kyberturvallisuutta ei ole. Sen sijaan toimet tulisi mitoittaa riskienhallinnan avulla organisaation toimintaan nähden hyväksyttäväksi katsottavalle riskitasolle. Lähtemällä liikkeelle riskienhallinnasta varmistetaan, että panostukset kohdistetaan ensisijaisesti niihin toimiin, joista saadaan tavoitteisiin nähden suurin hyöty.

Kyberturvallisuuden hallintajärjestelmä – toteutus ja käytäntöön vienti

Kyberturvallisuuden toteuttamiseen on runsaasti hyvää kotimaista pohjamateriaalia saatavilla ilmaiseksi. Haasteena onkin enemmän toteutus ja käytäntöön vienti.

- Kyberturvallisuuden hallintajärjestelmän toteutus lähtee liikkeelle sitoutumisen ja resursoinnin varmistamisesta sekä projektin käynnistämisestä.

- Aluksi tunnistetaan toimintaympäristö ja suojattavat kohteet sekä organisaatioon kohdistuvat kyberturvallisuuden vaatimukset.

- Tämän jälkeen tehdään suunnittelu kartoittamalla ja käsittelemällä riskit, valitsemalla hallintakeinot, asettamalla kyberturvallisuustavoitteet sekä kirjaamalla tarvittavat toimenpiteet.

- Laaditaan tietoturvapolitiikka ja jatkuvuussuunnitelma sekä muu tarvittava dokumentaatio.

- Henkilöstön koulutustarpeet selvitetään riittävän osaamisen varmistamiseksi ja laaditaan viestintäsuunnitelma.

- Kyberturvallisuuden huomiointi viedään osaksi toiminnan prosesseja.

- Kyberturvallisuuden toteutumisen jatkuva seuranta varmistetaan määrittelemällä muutama seurattava keskeinen mittari ja esimerkiksi sisäisin auditoinnein.

- Suunnitellut toimenpiteet toteutetaan ja dokumentointia täydennetään, mahdollisena tavoitteena ulkopuolinen sertifioitumisauditointi.

Tässä vaiheessa kyberturvallisuuden hallintajärjestelmän tulisikin alkaa olla integroitunut osaksi organisaation jatkuvaa toimintaa. Järjestelmää kehitetään edelleen mm. ottamalla opiksi havaituista poikkeamatilanteista ja seuraamalla kyberturvallisuuden osaamisyhteisöjä.

Viitekehykset toteuttajan apuna – ISO 27001 ja KATAKRI

Kyberturvallisuuden hallintajärjestelmän toteuttajan apuna ovat erilaiset viitekehykset, kuten ISO 27001 -standardi ja KATAKRI-auditointikriteeristö.

ISO 27001 kuvaa tietoturvallisuuden hallintajärjestelmän rakentamisen edellä kuvattujen vaiheita noudattaen. Käsittely voidaan laajentaa kattamaan myös jatkuvuussuunnittelu laatimalla jatkuvuussuunnitelma sekä ottamalla toiminnan jatkuvuuteen liittyvät näkökohdat osaksi riskienhallintaa ja toimenpiteiden suunnittelua.

ISO 27001 tarjoaa joukon hallintakeinoja (114 kpl), hyviä käytäntöjä, joita vasten organisaatio voi peilata omaa tietoturvallisuuden toteutustaan. Jos kaikki 114 keinoa tuntuvat alkuun liian suurelta määrältä, voit aloittaa lukemalla 10 keskeisintä ISO 27001 vaatimusta täältä.

KATAKRI on puolustusministeriön julkaisema tietoturvallisuuden auditointityökalu viranomaisille. Sisällöltään siinä on paljon samankaltaisuutta ISO 27001:n luettelemien hallintakeinojen kanssa.

KATAKRI esittää paikoin konkreettisempia vaatimuksia esimerkiksi fyysisen ja teknisen tietoturvallisuuden toteutuksen osalta.

Viranomaislähtökohdasta huolimatta sitä voi soveltaa myös suosituksena elinkeinoelämän tietoturvallisuuden parhaisiin käytäntöihin. Valtiovarainministeriön julkaisemiin VAHTI-ohjeisiin kannattaa tutustua myös liike-elämän puolella.

Kyberturvallisuuden hallintamalli ARC-ohjelmistolla

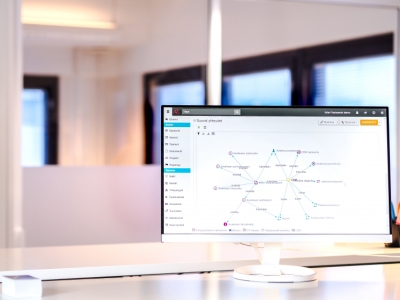

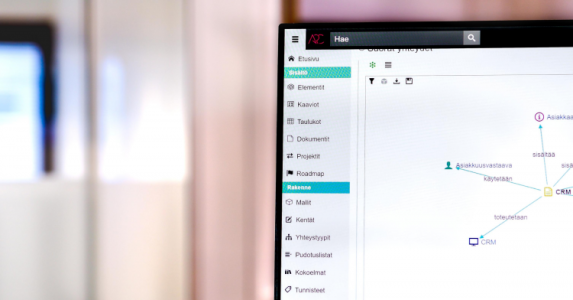

Me Arterilla voimme auttaa tarjoamalla asiantuntijamme perehdyttämään kyberturvallisuuden hallintamallin rakentamiseen ARC-ohjelmistomme avulla. Olemme toteuttaneet ARC-ohjelmistoon pohjan, jolla kyberturvallisuuden hallintajärjestelmä voidaan kuvata selkeästi ja helposti ylläpidettävällä tavalla.

ARC-ohjelmistollamme kuvaat asiat ja niiden väliset yhteydet – näet mikä liittyy mihinkin. Tietoturvallisuuspalvelumme on valmiiksi suunniteltu paketti. Asiakkaan tavoitteesta riippuen palvelumme avulla luodaan perusta valitun viitekehyksen (ISO 27001 tai KATAKRI) auditointivalmiuden rakentamiselle tai sovelletaan viitekehysten hyödyllisimpiä osia ilman sertifiointitavoitetta.

Hallitse organisaationne tietoturvallisuutta ARC-ohjelmiston avulla!

Tilaa maksuton ARC-ohjelmiston demo tästä, ja näe itse miten osoitat tietoturvanne tason.

Ella Lindroos // Marketing Specialist, Arter

Lisätietoja

Tagit

Arter - Asiantuntijat ja yhteyshenkilöt

Arter - Asiantuntijat ja yhteyshenkilöt

Arter - Muita referenssejä

Arter - Muita referenssejä

Arter - Muita bloggauksia

Arter - Muita bloggauksia

It- ja ohjelmistoalan työpaikat

- Laura - Mobiilikehittäjä, Android

- Laura - Ohjelmistoarkkitehti, Tampere/Oulu

- Laura - Development Team Manager, Sports Games

- Taito United Oy - Senior Full Stack -kehittäjä

- Webscale Oy - Head of Sales, Cloud Services

- Laura - Hankinta-asiantuntija, tietohallinto

- Laura - Development Manager, Operations

Premium-asiakkaiden viimeisimmät referenssit

- SD Worx - Kehitystyö SD Worxin kanssa takaa Clas Ohlsonille parhaat palkanmaksun prosessit kasvun tiellä

- Digiteam Oy - Case Esperi Care Oy: Ketterä kumppanuus vei Esperin verkkosivu-uudistuksen maaliin sujuvasti ja aikataulussa

- Kisko Labs Oy - Howspace Hub - Mukautuva oppimisen hallintajärjestelmä kasvaviin oppimisalustavaatimuksiin

- Kisko Labs Oy - Sanoma Pro: Multimediasisältöjen hallinnan uudistaminen

- Kisko Labs Oy - Svean helppokäyttöinen palvelu asiakkaan verkko-ostosten hallintaan

- Kisko Labs Oy - Yhtenäinen käyttöliittymä luovien alojen ammattilaisille

- Codemate - Digitaalisen murroksen nopeuttaminen Flutterin avulla

Tapahtumat & webinaarit

- 27.11.2024 - Green ICT -ekosysteemitapaaminen III: Ohjelmistojärjestelmien virrankulutuksen mittaaminen ja kasvihuonepäästöjen arviointi

- 27.11.2024 - Digitaalisen asiakaskokemuksen uusi aikakausi

- 28.11.2024 - Webinaari: Keskity myyntityön laatuun!

- 28.11.2024 - Copilot-webinaari – Mielekkäämpää tietotyötä turvallisesti

- 04.12.2024 - Kuinka oikea matka- ja kululaskujärjestelmä tehostaa prosesseja?

- 05.12.2024 - Green ICT VICTIS -hankkeen kick off -tilaisuus

- 15.01.2025 - Datavastuullisuuden valmennus: hanki valmiudet vastuulliseen datan ja tekoälyn hyödyntämiseen

Premium-asiakkaiden viimeisimmät bloggaukset

- Kisko Labs Oy - Heroku: Millaisiin projekteihin se sopii ja mitkä ovat sen todelliset hyödyt ja haitat?

- Zimple Oy - Pipedrive vai Hubspot? Kumpi kannattaa valita?

- SC Software Oy - Jatkuvat palvelut – asiakaslähtöistä kumppanuutta projekteista ylläpitoon

- Timeless Technology - Ohjelmoitavat logiikat (PLC): Ratkaisevat työkalut automaatioon ControlByWebiltä.

- Kisko Labs Oy - Heroku: Ohjelmistokehittäjän ykköstyökalu skaalautuvien sovellusten rakentamiseen

- SD Worx - Näin luot vakuuttavan Business Casen palkkahallinnon ulkoistukselle

- Timeless Technology - Kyberriskien tunnistaminen Profitap IOTA verkkoanalysaattorin avulla.

|

Digitalisaatio & innovaatiot blogimediaBlogimediamme käsittelee tulevaisuuden liiketoimintaa, digitaalisia innovaatioita ja internet-ajan ilmiöitä |