Blogi: Zero Trust korvaa vanhentuneen kuorisuojausajattelun ja kankeat VPN:t

![]() Vääriin käsiin joutuneet hallinta- ja pääkäyttäjätunnukset aiheuttavat 80 prosenttia tämän päivän tietovuodoista. Perinteiset kuorisuojausmenetelmään perustuvat tietoturvatoteutukset eivät pysty estämään pääsyä tietoja käsitteleviin järjestelmiin, kunhan yhteys sisäverkkoon on ensin saavutettu ja käyttäjän identiteettiin luotetaan ensimmäisen tunnistautumisen jälkeen aukottomasti. Zero Trust -ajatusmallin mukaisien ratkaisujen hyödyntäminen on vastaus tähän uhkaan.

Vääriin käsiin joutuneet hallinta- ja pääkäyttäjätunnukset aiheuttavat 80 prosenttia tämän päivän tietovuodoista. Perinteiset kuorisuojausmenetelmään perustuvat tietoturvatoteutukset eivät pysty estämään pääsyä tietoja käsitteleviin järjestelmiin, kunhan yhteys sisäverkkoon on ensin saavutettu ja käyttäjän identiteettiin luotetaan ensimmäisen tunnistautumisen jälkeen aukottomasti. Zero Trust -ajatusmallin mukaisien ratkaisujen hyödyntäminen on vastaus tähän uhkaan.

Mikä on Zero Trust?

Zero Trust on Forrester Researchin pääanalyytikko ja varapääjohtaja John Kindervagin kehittämä tapa ajatella yritysten tietoturvaa uudesta näkökulmasta. Zero Trustissa keskeisessä roolissa on vähimpien oikeuksien periaate (principle of least privilege). Siinä käyttäjä saa ainoastaan tarvitsemansa tason pääsyn ja oikeudet järjestelmiin sekä sovelluksiin. Näin tahattomista virheistä tai vääriin käsiin joutuneista käyttäjätunnuksista syntyvät vahingot pystytään pitämään mahdollisimman minimissään ja rajattuina.

Zero Trust -mallin mukaan toteutettu tietoturva ei perustu pelkästään käyttäjän tunnistamiseen, vaan lisäksi voidaan hyödyntää useita muita tunnistamiseen liittyviä osatekijöitä esimerkiksi päätelaitteeseen asennettuja varmenteita, käyttäjän IP-osoitteen mukaista sijaintia, päätelaitteen tietoturvatasoa jne. Kaikki tämä antaa yrityksellesi paremman näkyvyyden tietoturvan tilannekuvaan, mikä puolestaan auttaa reagoimaan nopeasti mahdollisiin tietomurtoihin tai käyttäjätunnuksien vuotamisesta aiheutuviin väärinkäytöksiin.

AKAMAI ZERO TRUSTIN HYÖDYT:

- Sama turvallinen tietoturvamalli tulit sitten Internetistä tai yrityksen sisäverkosta

- Korvaat hankalat ja turvattomat VPN-yhteydet

- Hallinta on helpompaa yksinkertaisen arkkitehtuurin ansiosta

- Globaalin palvelun resurssit tuovat turvaa

- Mahdollisuus tuoda kaksivaiheinen tunnistautuminen myös legacy-järjestelmiin

- Mahdollisuus parantaa samalla yritysjärjestelmien vasteaikoja ja käytettävyyttä

Perinteisesti palomuurilla toteutettu kuorisuojaus ei enää riitä vastaamaan uusiin tietoturvauhkiin

Kindervagin mukaan perinteiset tietoturvaratkaisut perustuvat vanhentuneelle oletukselle siitä, että kaikki organisaation sisäisessä verkossa toimivat käyttäjät ovat luotettavia. Tätä kutsutaan kuorisuojaukseksi (perimeter security).

Kuorisuojaus perustuu vahvaan liikennöinnin rajoittamiseen yrityksen sisäisten järjestelmien ja internetin välillä. Yrityksen sisäverkossa käyttäjille sallitaan liikennöinti kaikkiin yrityksen sovelluksiin ja järjestelmiin: toiminnanohjausjärjestelmiin, sähköposteihin ja niin edelleen, mutta ulkoverkosta suuntautuva liikenne on oletuksena estetty ja liikennöintiä sallitaan tapauskohtaisesti esimerkiksi palomuurisääntöjä asettamalla.

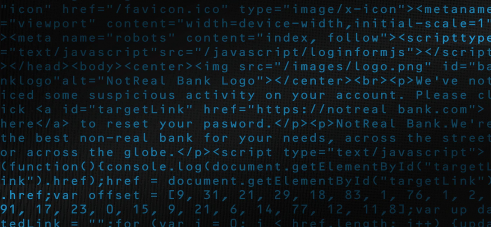

Zero Trust -mallissa tunnistetaan, että tällainen luottamus on uhka. Varastetuilla käyttäjätiedoilla hyökkääjän on mahdollista murtautua yrityksen sisäverkkoon ja sen kautta kriittisimpiin järjestelmiin tai aiheuttaa muuta häiriötä esimerkiksi palvelunestohyökkäyksiä. Tämä on mahdollista, jos liikennöintiä sisäverkossa ei ole juurikaan rajoitettu eri verkkosegmenttien välillä. Internetistä päin suuntautuvaa liikennöintiä rajoitetaan tyypillisesti joko pelkästään staattisilla IP-osoitteisiin perustuvilla liikennöintisäännöillä ja/tai käyttäjän kirjautumistapahtumiin perustuvalla tunnistuksella. Edellä mainitut kontrollit eivät pysty havaitsemaan hyödyntääkö hyökkääjä mahdollisesti toisen ihmisen tunnuksia tunnistautumiseen verkon reunalla tai haavoittunutta päätelaitetta yhteyden muodostamiseen.

Akamai Zero Trust-palvelut perustuvat sovelluskohtaiseen käyttäjien verifiointiin

Yksi markkinoiden kehittyneimmistä Zero Trust -ratkaisuista on yhdysvaltalaisen Akamai Technologiesin Zero Trust-ajatusmalliin perustuvat pilvipohjaiset tietoturvapalvelut. Akamain ylläpitämän globaalin Edge-verkon toteuttamat monikerroksiset tietoturvapalvelut auttavat järjestelmiä ja sovelluksia suojautumaan moderneilta tietoturvauhkilta. Palveluiden toteuttamisperiaatteet pohjautuvat Zero Trust-mallin keskeisimpään konseptiin eli vähimpien oikeuksien periaatteeseen: käyttäjä saa pääsyn ainoastaan vain tarvitsemaansa sovellukseen ja ainoastaan tarvitsemallaan käyttäjätasolla. Akamain Zero Trust-malli suojaa käyttäjiä myös kalastelu- ja huijausyrityksiltä sekä nollapäivähaavoittuvuuksia hyödyntäviltä kohdennetuilta hyökkäyksiltä.

Akamain palvelun avulla esimerkiksi uuden yksikön perustaminen tai yrityskauppa sujuu tietoturvan näkökulmasta sujuvasti, kun suuri joukko uusia käyttäjiä on mahdollista päästää nopeasti, hallitusti ja turvallisesti yrityksesi järjestelmiin. Akamain avulla voit kehittää myös legacy -järjestelmiesi tietoturvaa merkittävästi, kun kirjautumisprosessista voidaan tehdä sen avulla kaksivaiheinen (two factor authentication). Akamain palvelu on globaali, ja tarjoaa joustavasti hinnoiteltuja ratkaisuja erikokoisille yrityksille.

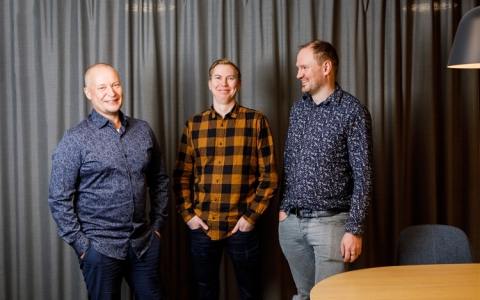

Haluatko keskustella kanssamme kuinka yrityksesi tietoturvaa voitaisiin paranta Zero Trust -mallilla? Ota yhteyttä Jussiin!

Marko Immonen

Senior Cyber Security Specialist

marko.immonen(at)netum.fi

Jussi Vasama

asiakkuusjohtaja

jussi.vasama(at)netum.fi

Lisätietoja

Netum Group - Asiantuntijat ja yhteyshenkilöt

Netum Group - Asiantuntijat ja yhteyshenkilöt

Netum Group - Muita referenssejä

Netum Group - Muita referenssejä

Netum Group - Muita bloggauksia

Netum Group - Muita bloggauksia

It- ja ohjelmistoalan työpaikat

- Nordea - Strategic Partner, Data Strategy and Alignment

- Innofactor Oyj - Sales Manager (Data & Analytics)

- Laura - Mobiilikehittäjä, Android

- Laura - Ohjelmistoarkkitehti, Tampere/Oulu

- Laura - Development Team Manager, Sports Games

- Taito United Oy - Senior Full Stack -kehittäjä

- Webscale Oy - Head of Sales, Cloud Services

Premium-asiakkaiden viimeisimmät referenssit

- Altoros Finland Oy - Automaattinen kestävyysraportointityökalu CSRD siirtymää varten / Sustashift

- Digiteam Oy - Verkkokaupan toteutus Apollokaihdin.fi

- Digiteam Oy - Kattokeskuksen sivut ykköseksi Googlessa

- Digiteam Oy - Kokonaisvaltainen digimarkkinoinnin kumppanuus – Case Tradehit

- SD Worx - Kehitystyö SD Worxin kanssa takaa Clas Ohlsonille parhaat palkanmaksun prosessit kasvun tiellä

- Digiteam Oy - Case Esperi Care Oy: Ketterä kumppanuus vei Esperin verkkosivu-uudistuksen maaliin sujuvasti ja aikataulussa

- Kisko Labs Oy - Howspace Hub - Mukautuva oppimisen hallintajärjestelmä kasvaviin oppimisalustavaatimuksiin

Tapahtumat & webinaarit

- 04.12.2024 - Kuinka oikea matka- ja kululaskujärjestelmä tehostaa prosesseja?

- 05.12.2024 - Green ICT VICTIS -hankkeen kick off -tilaisuus

- 17.12.2024 - Rakettiwebinaari: jouluspesiaali – kysy mitä vain!

- 15.01.2025 - Datavastuullisuuden valmennus: hanki valmiudet vastuulliseen datan ja tekoälyn hyödyntämiseen

- 23.01.2025 - Generatiivisen tekoälyn hyödyt liiketoimintajohtajalle

Premium-asiakkaiden viimeisimmät bloggaukset

- Identio Oy - Web Applications: How We Build Minimum Lovable Products in 2025 – Building a Lovable App

- TNNet Oy - Pysäytä palvelunestohyökkäykset DDoS-suojauksella

- TNNet Oy - TNNetin myyntipäällikön käsiin sopivat myös asentajan rukkaset

- Kisko Labs Oy - Oman palvelimen hallinta vs. pilvipalvelut vs. Heroku: Mikä on paras alusta projektiisi?

- SD Worx - Miksi HR on avainasemassa ESG-työssä?

- SD Worx - 6 hyötyä – näin palkanlaskennan ulkoistus säästää aikaa ja rahaa

- Timeless Technology - Miksi UPS-akuston etävalvonta on tarpeellista?

|

Digitalisaatio & innovaatiot blogimediaBlogimediamme käsittelee tulevaisuuden liiketoimintaa, digitaalisia innovaatioita ja internet-ajan ilmiöitä |